メンテナンス契約をしていないお客様がクラッキング被害を受け、対処しました。

被害状況

- WordPress 6.5.4に正しくアップデートされたサイト。

- WordPress 6.5.5リリース直前。

- 脆弱性情報の無いプラグイン数本。

- 実績のある有名テーマ。

- 二段階認証未導入。

- 比較的かんたんなパスワード。

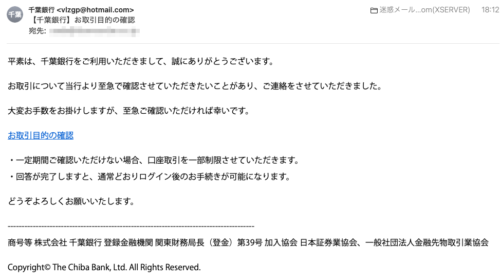

- サーバはXSERVER。

- お客様は管理者権限あり。

症状

- ログインしようとするとスタイルシート無しの管理画面が表示される。

- サイトは普通であるように見える。

- FTPで見ると不審なファイルがある。

- サイトルートにuxo.txt。

- index.phpが汚染されている。本来の内容の上部にphpコードが埋め込まれている。

対処

「ファイル全削除→再インストール」「ドメインの初期化」「ドメイン削除→再設定」を試すが、ゾンビのように「感染したindex.php」と「uxo.txt」が自動生成される。

サーバルートにある「不要と思われるファイル」をディレクトリごと削除して再度試すが、症状は変わらず。

XSERVERと数回のやりとり後、サーバ全体の設定を見直してもらい不審ファイルの自動生成/復活が止まる。

対策

XSERVERアカウント、サーバアカウント/FTPアカウント、WordPressアカウントのパスワードを全て強固な物に変更。

XSERVERのWordPressセキュリティ設定を全てONに。

PHPバージョンを最新に。

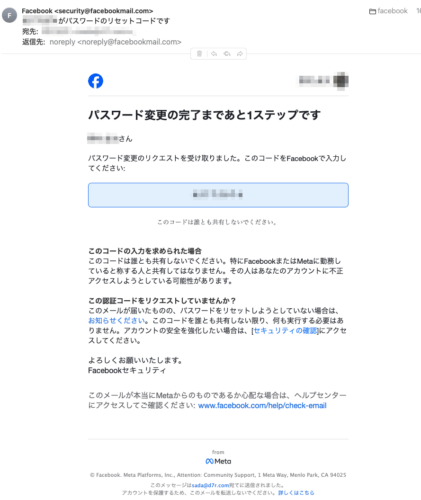

二段階認証を導入。

XSERVERで自動バックアップされた「明らかにクラッキング前」のデータをダウンロード。

回復したデータをダウンロード。

総括

今回のクラッキング被害は以下が大きな原因と考えられます。

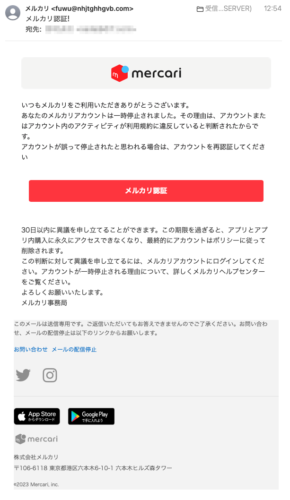

- 甘いパスワード。しかも管理者権限。

- 二段階認証未導入。

- WordPressを含むなんらかの脆弱性。

被害直後にWordPressが0.0.1アップデートされたのは、偶然なのか重大な脆弱性だったのか心配なところです。脆弱性については、利用者としては「常に最新のアップデートを心がける」くらいしか対処策がありません。しかし新しいバージョンで新たな脆弱性を抱え込むリスクもあります。

つまり「脆弱性を突かれないような対策をしておく」ことこそが自衛策ですね。

WordPressの二段階認証は、設定費・運用の手間からして面倒くさがるお客様が多いのですが、どんなに複雑なパスワードも突破される可能性があります。今後は二段階認証必須と考えましょう。